É muito legal que todos agora possam fazer o jailbreak em seus aparelhos da forma mais fácil já criada: direto no dispositivo, sem nem precisar de um computador. Não é fantástico?

Porém, a mesma brecha de segurança descoberta e usada para destravar o iPhone, iPod e iPad das amarras da Apple também preocupa todo o usuário, pois assim como permite a realização do desbloqueio, também é porta aberta para invasões maliciosas, mesmo com o aparelho original, sem hacks.

O exploit usado utiliza a leitura de arquivos PDF no sistema original, da mesma forma em que era usada a famosa falha do TIFF, em 2007. E o assustador é que isso é feito em qualquer aparelho que rode o iOS, seja lá qual versão. Ou seja, todos nós hoje em dia, mesmo com o aparelho sem jailbreak, estamos expostos a ataques ao abrirmos PDFs com scripts maliciosos. Isso pode acontecer até mesmo através de email, ou ao baixar um documento PDF em algum site.

É uma falha de segurança gravíssima que a Apple terá que consertar urgentemente. O que alivia um pouco é que o exploit parece não funcionar no iOS 4.1, a ser lançado no início de setembro. Pelos nossos testes com a versão beta, não é possível realizar o jailbreak através do Safari.

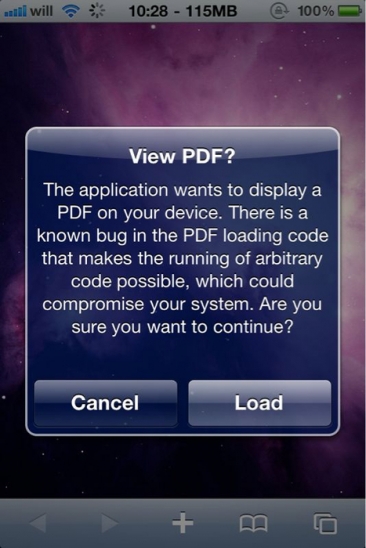

O irônico de toda essa história é que uma nova versão do JailbreakMe.com ameniza automaticamente a falha depois de realizado o processo, sem precisar instalar nada mais. Ao abrir um PDF, um popup avisa do perigo que se está correndo. Ou seja, chegamos à situação absurda do aparelho ficar mais seguro com jailbreak do que sem.

Se você rodou a página ontem, melhor refazer o processo para garantir a nova segurança.

O grande problema é que a maioria dos usuários não usa o hack em seus aparelhos, ficando assim expostos aos perigos. E agora que a falha é de conhecimento público, muitos crackers maliciosos tentarão se aproveitar dela. Por isso, muito cuidado ao abrir arquivos PDFs de fontes não confiáveis.

Será que a Apple vai esperar até setembro ou soltará um iOS 4.0.2 antes disso?