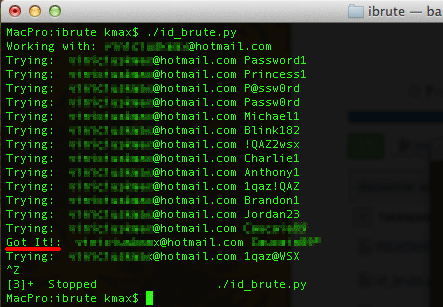

Um pouco antes da grande repercussão que gerou o vazamento de fotos nuas de celebridades, uma falha que existia na API do Find My Phone foi divulgada. Ela permitia ataques do tipo “brute force” no site do iCloud, para a tentativa de descobertas de senhas. A Apple já fechou a brecha.

Não há ainda nenhuma evidência que ligue esta falha ao vazamento de fotos. Ela foi publicada no sábado e as fotos foram publicadas no domingo, o que é muito pouco tempo para se conseguir a senha de tantas celebridades e ainda buscar fotos comprometedoras. Tudo indica que o trabalho feito por quem vazou as fotos precisou de vários dias para ser realizado, mas não se descarta a possibilidade de ter se usado um método similar.

O TheNextWeb chupou a imagem feita pelo brasileiro Vinícius K-Max

A falha era básica e bem grave: possibilitava usar scripts no site da Apple que introduzia centenas de tentativas de senha em determinada conta, até encontrar a correta. Este tipo de ataque é bem comum e a maioria dos sites possui proteção contra ele, o que espanta ainda mais que hoje em dia isso ainda possa acontecer em um site tão grande e importante como o iCloud.

Neste final de semana, a Apple arrumou a falha e agora não é mais possível fazer nada do tipo. Mesmo assim, o vacilo foi grande.

Repetimos o que dissemos no outro artigo: nada indica que o iCloud foi hackeado, houve apenas a invasão individual de algumas contas (ou seja, seus dados não foram vazados se sua conta não foi invadida). O que estamos reportando aqui é uma notícia de uma real falha que existia e que ainda não se sabe se tem relação com o evento anterior.

Se for confirmado que a invasão se deu graças a um ataque brute force simples, a falha foi da Apple, por permitir algo tão básico.

Voltamos a enfatizar que o ideal é que cada usuário se preocupe em proteger sua própria conta, com senhas fortes (mais de 10 caracteres) e ativação de verificação em dois passos, que só permite acessar a conta através de um código enviado ao celular ou ao iPad. Confira na edição 11 da Revista iThing todos os passos para proteger sua conta.

via TheNextWeb