Des chercheurs des universités de Surrey et de Birmingham, au Royaume-Uni, ont démontré en direct une faille dans Apple Pay permettant de débiter n’importe quel montant depuis un iPhone verrouillé, sans que le propriétaire n’autorise quoi que ce soit.

L’attaque a été reproduite par la chaîne Veritasium en collaboration avec le youtubeur MKBHD, qui s’est vu débiter 10 000 $ de sa propre carte alors que le téléphone était posé face contre table, écran éteint, sans aucune interaction.

La faille combine la fonctionnalité de Carte de transport express avec une lacune dans le protocole de sécurité spécifique des cartes Visa.

Qu’est-ce que la Carte de transport express

La Carte de transport express est une fonctionnalité d’Apple Pay conçue pour faciliter l’utilisation du téléphone aux tourniquets du métro et des bus.

L’idée est simple : au lieu de déverrouiller l’appareil à chaque passage, l’iPhone détecte automatiquement le signal du terminal de transport et autorise immédiatement le paiement.

Pas de Face ID, pas de code, aucune action requise de votre part.

C’est une fonctionnalité pratique, et elle a du sens dans ce contexte. Personne ne veut ralentir la file du métro aux heures de pointe.

Le problème, c’est que les chercheurs ont découvert le signal exact qu’un tourniquet envoie à l’iPhone pour activer ce mode.

Ils ont ensuite reproduit ce signal avec leur propre équipement, trompant ainsi l’appareil.

Pour l’iPhone, c’était comme s’il était approché d’un tourniquet de métro. Mais ce n’était pas le cas.

Comment un paiement de 10 000 $ passe sans vérification

L’iPhone pensant être face à un tourniquet, la première barrière est déjà franchie : l’appareil ne demande pas à être déverrouillé.

Mais il reste encore deux autres protections.

L’iPhone distingue les transactions de faible et de forte valeur, et exige une confirmation de l’utilisateur pour les montants élevés. Et le terminal de paiement, en recevant la réponse de l’iPhone, vérifie si cette confirmation a bien eu lieu.

Les chercheurs contournent les deux.

Ils interceptent les données transmises sans fil entre l’iPhone et le terminal et modifient deux bits d’information : l’un qui classe la transaction comme « faible » (même si elle est de 10 000 $) et l’autre qui indique au terminal que l’utilisateur a déjà confirmé le paiement (même s’il n’a rien fait).

La banque reçoit tout comme valide, approuve, et l’argent est débité.

Pourquoi cela ne concerne que Visa

Cette attaque ne fonctionne pas avec Mastercard.

La différence réside dans une couche de sécurité que Mastercard exige pour toutes les transactions : une signature numérique entre la carte et le terminal qui rend toute modification des données impossible sans être détectée.

Si quelqu’un modifie la moindre information en cours de route, la signature ne correspond plus et la transaction est refusée.

Visa n’exige cette couche que dans des situations spécifiques, comme lorsque le terminal est hors ligne (cas fréquent dans les métros souterrains).

Les chercheurs s’assurent que le terminal est en ligne pendant l’attaque, et ainsi Visa n’active tout simplement pas la vérification renforcée.

La vulnérabilité existe dans cette combinaison précise : un iPhone avec une Carte de transport express configurée avec une carte Visa.

Cela ne fonctionne pas non plus sur Android. Les appareils Samsung, par exemple, en mode transport n’acceptent que des transactions sans contact de valeur nulle et facturent le montant total ensuite.

Un terminal tentant de débiter 10 000 $ en une seule fois serait immédiatement rejeté.

Ce qu’ont dit Apple et Visa

Apple a déclaré que le problème venait de Visa.

Visa a reconnu que cette possibilité existe, mais minimise le problème.

Elle affirme que la fraude à grande échelle est improbable, qu’elle dispose de systèmes de détection efficaces et que, si cela se produit, le consommateur peut contester le paiement et sera remboursé.

La position des deux entreprises aujourd’hui est exactement la même qu’en 2021, lorsque la vulnérabilité a été révélée pour la première fois. Quatre ans, aucun changement.

Ce qui rend la réponse de Visa particulièrement difficile à accepter, c’est que la solution technique existe déjà et est déjà utilisée. Mastercard résout ce problème en exigeant une signature numérique entre la carte et le terminal pour toutes les transactions, ce qui rend impossible toute altération des données en cours de transmission sans être détectée.

Visa pourrait faire de même. Ce n’est pas une limitation technique, c’est un choix.

Au lieu de combler la faille, Visa met en avant le faible taux de fraude sans contact (2 centimes pour 100 dollars de transactions en présentiel) et sa politique de remboursement comme réponse suffisante.

Mais cela transfère la charge au consommateur : détecter le débit frauduleux, contacter la banque, contester la transaction et attendre.

Quiconque se réveille avec 10 000 $ en moins sur son compte en ressentira l’impact avant tout remboursement.

Comment se protéger

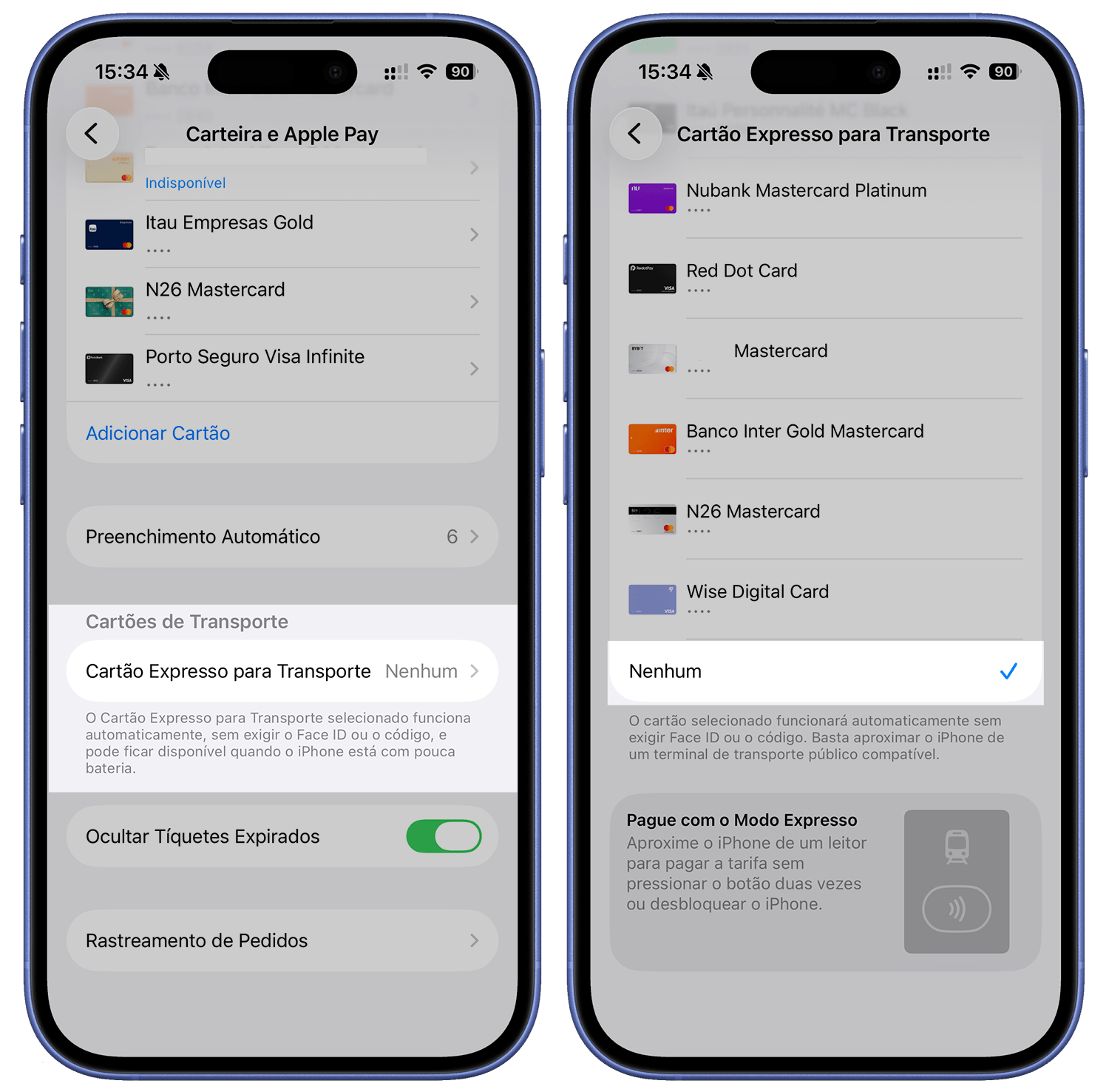

La solution la plus directe est de désactiver la Carte de transport express sur votre iPhone.

Pour cela, allez dans Réglages > Wallet et Apple Pay > Carte de transport express > Aucun.

Il est conseillé de vérifier, car cette fonctionnalité est activée automatiquement lorsque vous ajoutez une carte compatible à Apple Pay, souvent sans que vous vous en rendiez compte.

Si vous utilisez Apple Pay uniquement avec Mastercard, il n’y a aucun risque lié à cette vulnérabilité spécifique. Mais si vous avez une carte Visa configurée comme carte de transport, il est recommandé d’agir dès maintenant.

La vidéo complète de Veritasium, avec la démonstration en direct et l’explication technique détaillée du fonctionnement de l’attaque, se trouve juste ci-dessous.